|

Меню:

|

Кейлоггер – вредоносная или же полезная программа?

С одной стороны, кейлоггер входя в состав шпионского программного обеспечения может нанести значительный ущерб интеллектуальной собственности (скопировать и передать злоумышленникам конфиденциальную, зашифрованную информацию), так и в денежном эквиваленте (похитить денежные средства с банковских карт). С одной стороны, кейлоггер входя в состав шпионского программного обеспечения может нанести значительный ущерб интеллектуальной собственности (скопировать и передать злоумышленникам конфиденциальную, зашифрованную информацию), так и в денежном эквиваленте (похитить денежные средства с банковских карт).

При этом, кейлоггеры не являются вирусными приложениями (не обладают способностью к размножению). Как следствие, зачастую, не обнаруживаются информационными базами (сигнатурами) антивирусных программ.

С другой, кейлоггер может:

- отследить деятельность вашего ребенка за ноутбуком или компьютером, в моменты вашего отсутствия;

- проверить искренность чувств вашей супруги или вашего супруга, при помощи отслеживания набранных сообщений, электронных писем в чатах и мессенджерах;

- проследить время и операции, которые совершались с вашим персональным компьютером, ноутбуком в ваше отсутствие;

- мониторить деятельность рабочего времени сотрудников компаний;

- обеспечить надежный родительский контроль.

Что же такое кейлоггер?

Кейлоггер или клавиатурный шпион – программа или небольшое устройство аппаратного типа, которое скрытно как для пользователя, так и для программного обеспечения, считывает и сохраняет в лог файл последовательность набранных на клавиатуре клавиш и действий компьютерной мыши. Затем, данный файл может автоматически пересылаться на электронную почту администратора, сеть HTTP или FTP.

Нюансы работы современного клавиатурного шпиона.

Современные кейлоггеры предназначены не только для записывания кодов, вводимых с клавиатуры последовательности клавиш, но и для сопоставления вводимых элементов с окнами ввода. Таким образом, вы получаете не просто обычный список введенных комбинаций, но и детальный отчет, в котором указано куда именно и когда была занесена введенная информация.

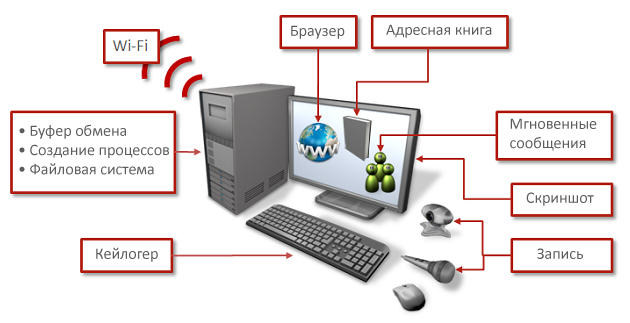

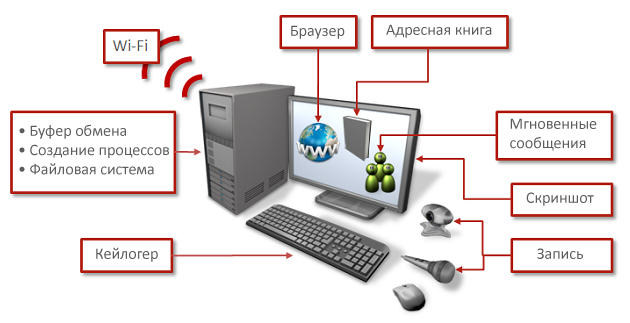

Помимо этого, многие кейлоггеры, входящие в состав программ шпионов, реализуют:

- мониторинг перечня запущенных в конкретный момент времени программных продуктов;

- перехват паролей;

- функцию online слежения и реагирования на изменения в буфере обмена;

- перехват посещения пользователем сайтов в браузерах, а также переписки в мессенджерах ICQ, QIP, Mail-agent, icqlite и Miranda, &RQ;

- формирование статистических отчетов времени работы за месяц на основании просмотра истории работы ноутбука, ПК;

- эффективное шифрование (AES) полученной информации;

- геопозиционирование (местонахождение) устройства;

- слежение за деятельностью принтеров, сканеров;

- периодические скриншоты экрана монитора, а также фотографируют пользователя и помещение, при помощи веб-камеры (при наличии данного устройства);

- копирование всех файлов, подключенных к ноутбуку, компьютеру с внешних информационных источников (USB-носители).

Вся полученная информация, записывается на диск в виде определенных отчетов. Затем, при необходимости, отчеты перенаправляются на электронную почту администратора, либо по протоколам HTTP и FTP на сервера. При этом, применяя технологию RootKit (невидимой защиты), присутствие кейлоггера в системе не заметно как для пользователей, так и для защитного программного обеспечения (антивирусов, анти-руткитов), не отображаются они и в журнале запущенных программ.

Отметим, что для ОС, такие клавиатурные шпионы не опасны, что не скажешь о пользователе. Собирая столь разношерстную информацию, в руках злоумышленника кейлоггер может перехватить и передать пароли от конфиденциальных файлов и банковских систем, личную переписку и прочие зашифрованные данные.

Виды рабочих алгоритмов кейлоггеров.

1. Отслеживание клавиатурного ввода с помощью ловушки.

Данный алгоритм – классический. Суть: использование механизма ловушки (hook) в ОС. Ловушка позволяет свободно наблюдать за всеми сообщениями, введенными в программные окна пользователя. Удалить и установить ловушку можно лишь через документированную функцию библиотеки API - user32.dll. При этом, функция SetWindowsHookEx устанавливает ловушку, а UnhookWindowsHookEx – ее удаляет.

Например, тип ловушки WH_MOUSE и WH_KEYBOARD отвечает за мониторинг введенных с клавиатуры знаков, а также действий компьютерной мыши. Особенность: внедрение в GUI, DLL процессов, что мешает эффективно скрывать деятельность клавиатурного шпиона.

2. Отслеживание клавиатурного ввода с помощью опросов клавиатуры.

Суть алгоритма: периодический опрос состояния компьютерной клавиатуры при помощи особой функции GetKeyboardState. Особенность: алгоритм работает лишь для мониторинга приложений GUI. При этом, для эффективного считывания последовательности нажатия пользователем на клавиатуру, опрос состояния клавиатуры следует осуществлять не реже чем каждые 0,1 секунды.

3. Отслеживание клавиатурного ввода с помощью перехватов функций API.

Алгоритм не слишком популярен. Суть метода: шпион перехватывает функции (GetMessage, TranslateMessage и PeekMessage библиотеки User32) с целью их мониторинга. Таким образом, администратор имеет возможность отслеживать все сообщения, которые были набраны пользователем через приложения GUI.

4. Отслеживание клавиатурного ввода на базе драйверов.

Наиболее эффективный алгоритм кейлоггеров. Суть метода: измененные драйвера либо устанавливаются в систему клавиатуры (вместо начальных) или же устанавливаются в качестве фильтра.

Преимущества приобретения полезной программы шпиона - NeoSpy.

- Бесплатное дополнение – клавиатурный шпион включен в комплект NeoSpy. Приобретая программу NeoSpy, вы автоматически получаете полезную функцию кейлоггера с удобными и простыми отчетами мониторинга, вне зависимости от стоимости и версии программного продукта (LITE, PRO или HOME). При этом, клавиатурный шпион бесплатно может отслеживать в режиме удаленного доступа (online слежения) все действия пользователей, связанные с набором информации на клавиатуре (в том числе и украинской раскладки, сочетаний горячих и служебных клавиш).

- Удобные, простые для восприятия отчеты. Отчеты же можно просматривать либо отображая все напечатанные, введенные с клавиатуры символы, либо же смотреть лог файл как простой текст, удобный для восприятия. Для упрощения анализа отчетов, все набранные с клавиатуры пароли отображаются отдельно в списке набранных сочетаний клавиш.

- Эффективная защита родных, а также интеллектуальной, технической собственности на предприятиях. Использование программы NeoSpy позволит быстро и эффективно просматривать переписку вашего малыша, супруги (супруга). Своевременно определить вытек конфиденциальной информации на предприятии, обезопасить своих несовершеннолетних детей от нежелательного влияния Интернета, компьютерных игр, фильмов или музыки.

- Особенности подключения. Во всех версиях программы NeoSpy возможно удаленное подключение к необходимому ноутбуку или компьютеру. Все что для этого необходимо – это привязка к включенному online-трафику. Таким образом, программа без непосредственного доступа к устройству, осуществляет эффективное отслеживание последовательности нажатия клавиатуры с вашего (online) аккаунта.

|

Дополнительно:

|

С одной стороны, кейлоггер входя в состав шпионского программного обеспечения может нанести значительный ущерб интеллектуальной собственности (скопировать и передать злоумышленникам конфиденциальную, зашифрованную информацию), так и в денежном эквиваленте (похитить денежные средства с банковских карт).

С одной стороны, кейлоггер входя в состав шпионского программного обеспечения может нанести значительный ущерб интеллектуальной собственности (скопировать и передать злоумышленникам конфиденциальную, зашифрованную информацию), так и в денежном эквиваленте (похитить денежные средства с банковских карт).